Das angekündigte Update für Joomla 3 ist erschienen. Es trägt die Versionsnummer 3.4.5. In dieser Version ist eine kritische Sicherheitslücke behoben worden, die bisher nach Auskunft von Joomla zu noch keinem großen Schaden geführt hat, aber das Potential dazu hat.

Über Github ist die neue Version verfügbar. Es gibt Downloads für frische Installationen und Updates für bestehende Versionen.

Über den integrierten Updater sollte sich die bestehende Version auf 3.4.5 komfortabel vornehmen lassen.

Joomla und auch wir von goneo empfehlen allen Nutzern von Joomla 3.2 oder höher eine schnellstmögliche Nutzung dieser Updatemöglichkeit. Jetzt, wo der Sicherheitspatch verfügbar ist, lässt sich auch erkennen, wo die Schwachstelle liegt und wie sie ausgenutzt werden kann. Es ist also damit zu rechnen, dass nun viele Hacker Skripte schreiben, die bestehende Joomla-Installationen auf Schwachstellen scannt und diese ausnutzt.

So funktioniert das Update am einfachsten:

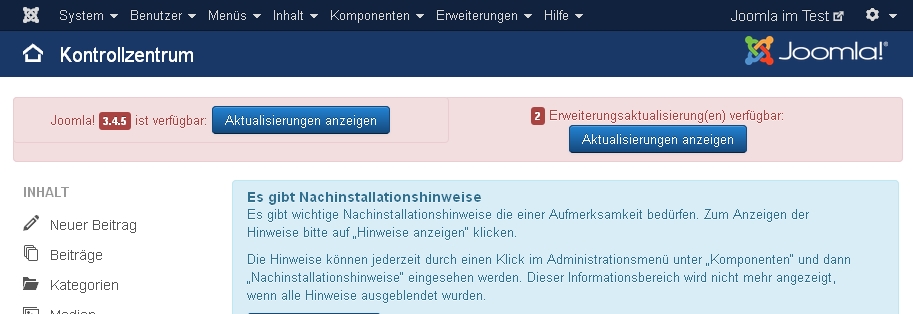

Loggen Sie sich in Ihre Joomla-Installation ein (durch Anhängen von „administrator“ an die URL zu Ihrer Joomla-Website). Im Normalfall sehen Sie bereits nach dem Login auf dem Dashboard einen entsprechenden Hinweis:

Im Regelfall können Sie durch einen einfachen Klick die Installation des Updates ausführen lassen. Dies dauert nur wenige Sekunden (eventuell Minuten, je nach Internetverbindung und Auslastung der Downloadserver).

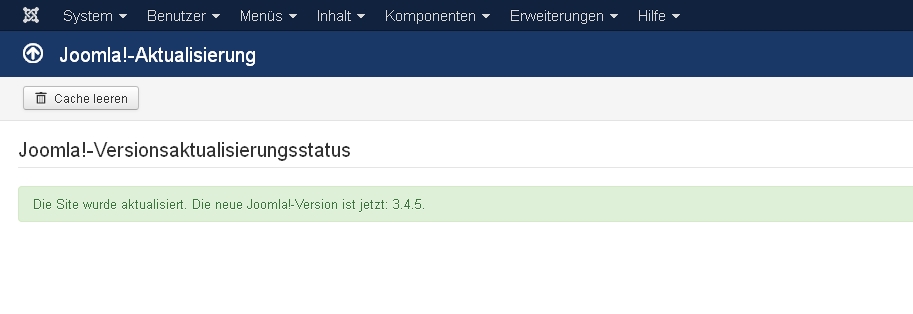

Danach sollten Sie die Erfolgsmeldung sehen:

Angriffe auf WordPress – Installationen

Wir stellen in den letzten Tagen verstärkte Angriffe auf WordPress-Installationen fest. Gestern haben wir einige IPs geblockt, von denen Angriffe auf die Login-Seiten von WordPress stattfanden.

Einige User berichten von erhöhtem Spam-Aufkommen trotz Akismet. Beide Phänomene könnten miteinander in Zusammenhang stehen. Es gibt einige Tipps, um WordPress sicherer zu machen, die zum Beispiel auf dieser Seite beschreiben sind. Dazu gehört, dass man den sensiblen Loginbereich absichern kann, die Anzahl der fehlerhaften Loginversuche begrenzt oder config-Dateien schützt.

Sicher muss man abwägen, wie stark man in den Standardcode eingreifen will. Schließlich kommen die neuen WordPress-Updates in schneller Folge, so dass es gut wäre, die eingebauten Updateroutinen verwenden zu können.

Sicher ist aber auch die Auswahl der Plugins ein sensibler Punkt: Aktuell wird das beliebete „Social media plugin“ verdächtigt, ein Einfallstor für Angreifer zu sein. Insofern wäre es derzeit keine schlechte Idee, das eigene Blog daraufhin zu überprüfen, ob dieses Plugin verwendet wird. WordPress selbst scheint es aus dem Repository herausgenommen zu haben.

Mit „Better WP Security“ liegt ein Plugin vor, das die Sicherheitsaspekte von WordPressinstallationen überprüft und dem Nutzer gestattet, einige sensible Bereiche anzupassen. Allerdings würden wir Ihnen empfehlen, vor dem Einsatz ein komplettes Backup des Auftritts herzustellen ( FTP und MySQL).